SIGN8 ist darauf ausgelegt Ihren Arbeitsalltag zu erleichtern – lassen Sie uns gemeinsam Ihr Signing-Projekt vorantreiben!

Elektronische Signaturen

für Ihr Unternehmen

- Innovative Signaturlösungen

- Digitale Zertifikate

- Digitale Identitäten

Lokal oder remote Signieren: Sie haben die Wahl

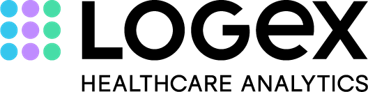

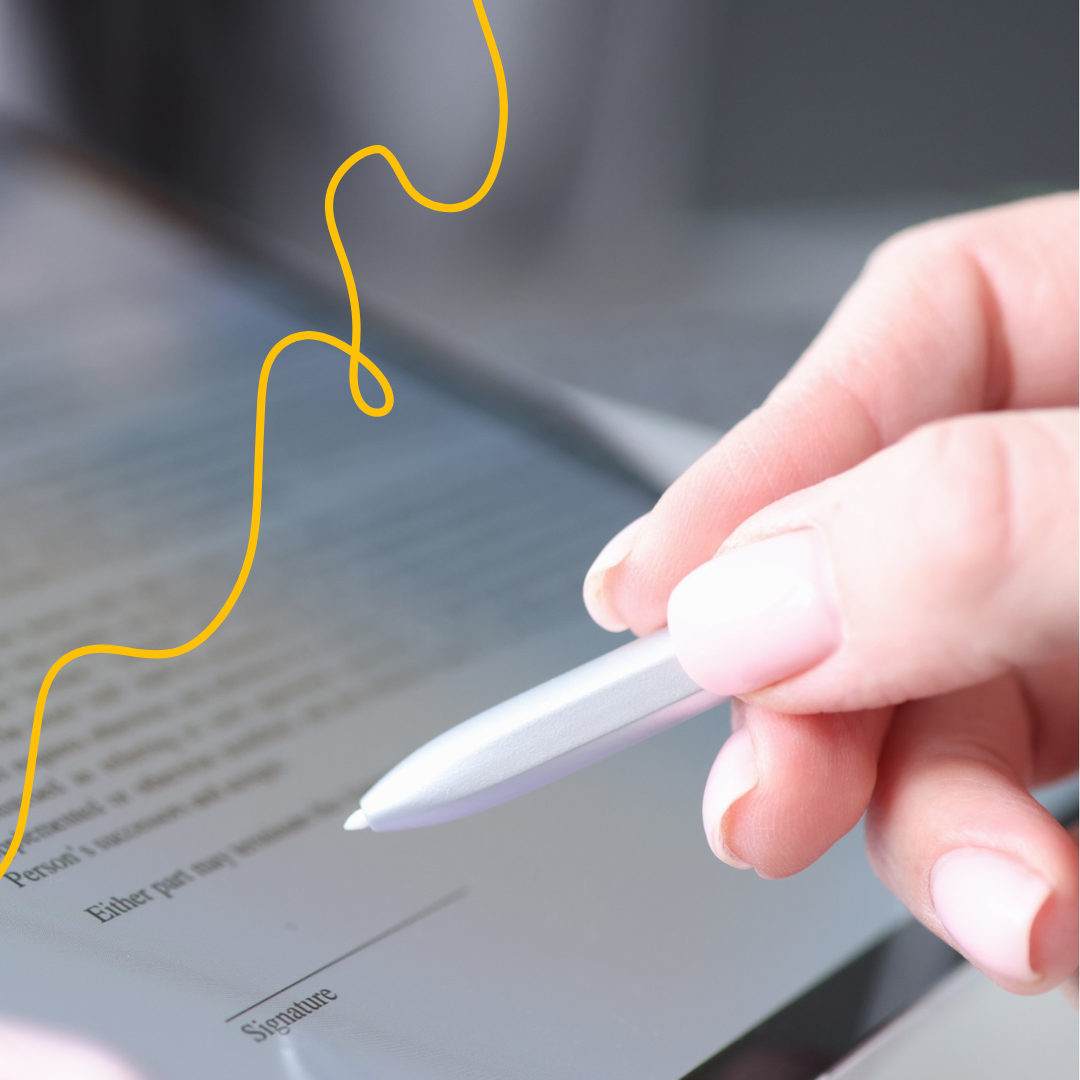

- SIGN8 Web App zum cloudbasierten Signieren und Siegeln von Dokumenten

- SIGN8 APIs für die schnelle Integration von elektronischen Signaturen in eigene Geschäftsprozesse

- SIGN8 TCI für besondere Anforderungen an Datensicherheit oder besonders hohe Signaturvolumina

- SIGN8 USB-Token für lokale Signaturen oder Siegel, ohne zusätzliche Hardware

- Professional Services und maßgeschneiderte Lösungen für Sie als Unterstützung

Unsere Kundenstimmen

Sicherheit geht vor – besonders, wenn es um Ihre Identität geht

Digitale Zertifikate schaffen Sicherheit in der Online-Welt, indem sie vertrauenswürdige digitale Identitäten gewährleisten. Dies ist wichtig, wenn Sie elektronische Signaturen tätigen, sich aber auch vor unbefugtem Zugriff auf Dateien, E-Mails und Ordner schützen möchten.

- Wir stellen als zertifizierte Certificate Authority (CA) digitale Zertifikate für Sie aus

- Nicht nur geeignet für elektronische Signaturen, sondern auch für Anwendungen wie S/MIME oder BYOK

- Auf unserer TCI können Sie die digitalen Zertifikate selbst lokal verwalten

Führende Organisationen vertrauen auf SIGN8

TCI – Die flexible Cybersecurity-Allrounderin

Mit unserer Trust Center Infrastruktur (TCI) können Sie digitale Zertifikate in Ihrer eigenen, hochperformanten Serverumgebung verwalten.

- Elektronische Signaturen und Siegel als Grundfunktion

- Beliebig mit weiteren Zertifikats-Anwendungsfällen erweiterbar

- Einzelne Teile der Infrastruktur oder eine vollumfängliche Plug-and-Play Lösung erhältlich

Ausgelegt auf hohe Signaturvolumina

Hochverfügbare Systeme mit Audit-Logs und Sicherheitskonzept.

Zu 100% an Marktgegebenheiten anpassbar

Unabhängig von anderen Komponenten und Herstellern.

Maßgeschneidert und einfach integrierbar

Individuell an Ihre Bedürfnisse und Prozesse anpassbar.

Das kann die TCI –

Alle Funktionen im Überblick

- Signaturen & Siegel

- E-Mail Verschlüsselung

- Datei- & Ordner Verschlüsselung

- Zugangssteuerung

- System-Onboarding

- EUdi-Wallet

Elektronisch Signieren & Siegeln in wenigen Minuten – sicher und ortsunabhängig

- Signieren oder siegeln Sie PDF-Dokumente qualifiziert, fortgeschritten und einfach.

- Ihre Empfänger können Dokumente sofort unterzeichnen – auch ohne eigenes SIGN8-Konto.

- Tätigen Sie elektronische Signaturen von jedem Ort und Endgerät.

E-Mail Korrespondenz sicher gestalten? Mit SIGN8 ganz einfach!

- Sichern Sie Ihre interne und externe E-Mail Korrespondenz verlässlich vor Phishing-Angriffen ab.

- Schützen Sie sich vor Datenlecks, finanziellen Verlusten oder Schäden am Unternehmensruf.

- Stellen Sie die Authentizität des Empfängers und die Integrität der Nachricht sicher.

Modernste Verschlüsselungstechnologie für Ihre Dateien und Ordner

- Schützen Sie Ihre Dateien und Ordner vor unbefugtem Zugriff und Datenverlust.

- Gestatten Sie nur autorisierten Personen Zugang zu Informationen.

- Verschlüsseln Sie Dokumente, Bilder, Videos, Datenbanken und vieles mehr.

Sicherer Zugriff auf online und offline Systeme

- Verwalten Sie effizient, welche Personen auf bestimmte Systeme, Daten und Ressourcen zugreifen können.

- Minimieren Sie Sicherheitsrisiken und stärken Sie die Integrität und Vertraulichkeit Ihrer Daten.

- Sichern Sie den physischen Zugang, z.B. zu Gebäuden als auch den virtuellen Zugang, z.B. zu Systemen.

Neue Mitarbeiter:innen sicher und effizient in Systeme aufnehmen

- Gewährleisten Sie eine sichere Authentifizierung neuer Benutzer oder Geräte.

- Schützen Sie Ihre Ressourcen vor unbefugtem Zugriff, indem Identitäten eindeutig nachgewiesen werden können.

- Verwalten Sei automatisiert Authentifizierungszertifikate für neue Mitarbeiter:innen.

Heute schon auf das Morgen vorbereitet sein: Die EUdi-Wallet kommt 2026

- Stellen Sie Ihren Kund:innen oder Bürger:innen qualifiziert attestierte Attribute (QEAA) zur Verfügung.

- Digitalisieren Sie Ihren papierbasierten Dokumentenbestand vollständig.

- Verwalten Sie Ihre digitalen Register effizient und sicher.

Neueste Beiträge im SIGN8-Blog

Filter

Elektronische Signaturen: Sie haben Fragen?

Wie kann ich signieren?

Sie haben verschiedene Möglichkeiten, PDF-Dokumente zu signieren. Als remote-Lösung bieten wir die SIGN8 App an. Möchten Sie lokal signieren, können Sie den USB-Token oder Smartcards und für besonders hohe Signaturvolumina die TCI wählen. Mit der TCI können Sie nicht nur PDF-Dokumente signieren, sondern auch weitere Formate wie Dateien und Ordner oder E-Mail signieren.

Wie sicher ist SIGN8?

Mit SIGN8 profitieren Sie in mehrfacher Hinsicht von höchstem Sicherheitsniveau. Als qualifizierter Trust Service Provider (qTSP) unterliegen wir der ständigen Kontrolle durch die BNetzA, wodurch unsere Systeme und Prozesse stets auf dem neuesten Stand sind. Auch unsere digitalen Signaturen bieten Ihnen höchste Sicherheit. Unsere qualifizierte elektronische Signatur (QES) ist rechtlich anerkannt und gleichwertig zur handschriftlichen Signatur.

Wie integrationsfähig ist SIGN8?

Unsere Lösung wurde vollständig in Deutschland entwickelt, wodurch wir flexibel auf Kundenbedürfnisse und Marktanforderungen reagieren können. Dank ihres modularen Aufbaus lässt sich unsere Lösung nahtlos in sämtliche Systeme und Abläufe integrieren. Sie ist sowohl als SaaS-Lösung als auch On-Premises umfassend verfügbar.

Sie haben Fragen? Wir sind gerne für Sie da!

Ob persönlich vor Ort oder per Nachricht – wir beantworten Ihre Anliegen gerne.

SIGN8 GmbH

Fürstenrieder Str. 5 in 80687 München

Rosenstraße 2 in 26122 Oldenburg

E-Mail Kontakt: customerservice@sign8.eu

Bei Support-Fragen können Sie direkt ein Ticket erstellen: